Quelles sont les bonnes pratiques de sécurité des TO?

Étant donné que les réseaux opérationnels sont basés sur les TI, la sécurité des TO exige les mêmes solutions de cybersécurité que les réseaux des TI, comme la sécurité du périmètre, la protection des terminaux, l’authentification multifacteur (MFA), et la formation d’équipe. Des mesures particulières doivent être appliquées pour soutenir la nature particulière des environnements de TO. Cisco Industrial Threat Defense, la solution de sécurité des TO de Cisco, peut vous aider à renforcer votre posture de sécurité des TO.

Restreindre les communications entre les domaines des TI et des TO

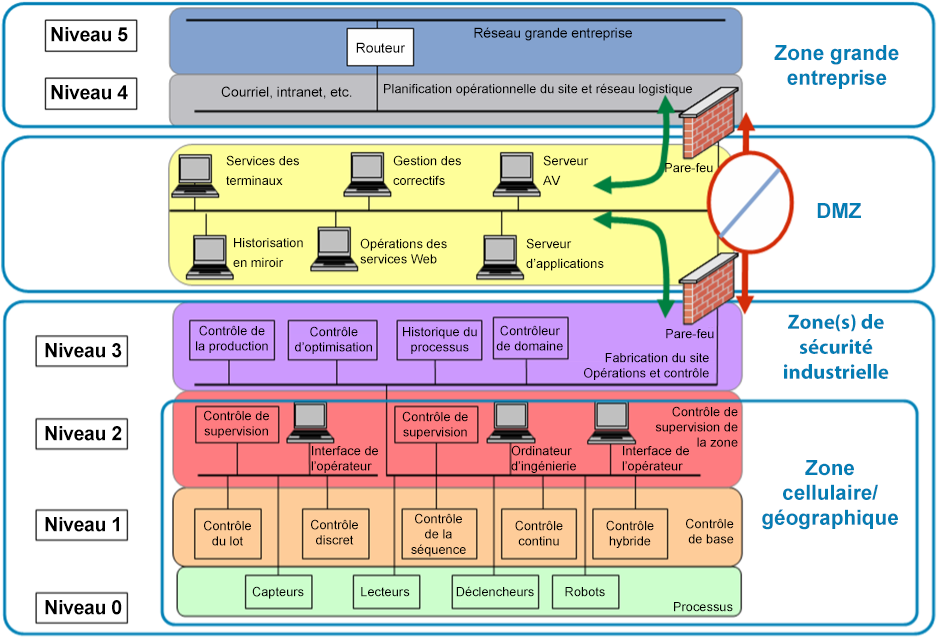

La première étape du processus de sécurité des TO est de limiter l’accès logique au réseau des TO. Une méthode de configuration courante est un réseau IDMZ avec des pare-feu qui empêche le trafic réseau de passer directement entre le réseau interne et celui des TO. Le pare-feu IDMZ est la première ligne de défense que doivent franchir les agresseurs lorsqu’ils tentent de violer le réseau, et il s’agit du point d’application pour l’accès du moindre privilège permettant aux services légitimes de traverser la frontière en toute sécurité.

Explorez Cisco Secure Firewall >

Maintenez un inventaire détaillé des ressources des TO

Vous ne pouvez pas sécuriser ce que vous ne connaissez pas. Le maintien d’un inventaire détaillé des ressources technologiques opérationnelles est une condition préalable à un programme de sécurité des TO. La visibilité dans l’environnement des TO aide à cibler les risques comme les vulnérabilités des logiciels, les ressources inconnues, les fuites IDMZ et les activités de communications non nécessaires. Elle aide également les organisations à comprendre la différence entre les attaques et les conditions transitoires ou les opérations normales du réseau des TO.

Explorez Cisco Cyber Vision >

Segmentez les réseaux des TO en des petites zones de confiance

Bien des réseaux industriels se sont accrus au fil des ans, devenant de grands réseaux aplanis de couche 2. Il est désormais essentiel de limiter les communications entre les ressources pour empêcher les attaques de s’étendre dans l’infrastructure de production et de la perturber. Les normes de sécurité ISA/IEC-62443 recommandent la division des systèmes en groupes appelés des « zones », qui communiquent entre eux par des canaux désignés comme des « conduits ».

L’utilisation de pare-feu pour la segmentation des zones exige le déploiement d’appareils de sécurité dédiés, le changement des câbles réseau, et le maintien des règles du pare-feu. Heureusement, vous pouvez utiliser la segmentation logicielle pour l’application des politiques de sécurité et créer des zones sécurisées à travers le réseau industriel sans devoir déployer et maintenir les appareils de sécurité dédiés.

Explorez Cisco Identity Services Engine (ISE) >

Appliquer un accès à distance à Cisco Zero Trust aux ressources des TO

L’accès à distance est essentiel pour la gestion et le dépannage des ressources de TO sans devoir procéder à des visites coûteuses et chronophages des lieux. Dans bien des organisations, les fabricants de machines, les sous-traitants en entretien ou les équipes des opérations ont installé des passerelles cellulaires ou des logiciels à accès à distance que les TI ne contrôlent pas. D’un autre côté, les réseaux virtuels privés (VPN) installés dans l’IDMZ exigent le maintien des règles complexes du pare-feu et ne peuvent pas accéder aux appareils qui se trouvent derrière les frontières de la NAT.

Les solutions ZTNA (Zero-trust network access) gagnent en attention pour aider les organisations à réduire les cyberrisques. ZTNA est un service d’accès à distance sécurisé qui vérifie les utilisateurs et qui octroie un accès seul à des ressources données selon les politiques d’identité et de contexte. Le tout commence par une posture de refus par défaut, qui s’adapte pour offrir la confiance appropriée à ce moment-là. Or, dans les environnements des TO, les solutions ZTNA ont besoin d’être distribuées pour simplifier le déploiement à l’échelle et fournir un accès à l’ensemble des ressources.

Explorez Cisco Secure Equipment Access (SEA) >

Donnez aux équipes de sécurité une vision globale dans l’ensemble des TI et des TO

En plus de déterminer et de protéger les ressources des TO, la sécurité des TO doit être détectée et doit répondre aux événements de cybersécurité. La sécurité des TO est souvent gérée en silo, ce qui empêche les analystes de sécurité de voir le paysage des menaces mondiales auxquelles s’expose l’organisation. Les équipes des opérations de sécurité ont besoin de solutions qui leur permettent d’examiner facilement les éléments observables dans les domaines des TI et des TO, puis de lancer les flux de travail des mesures correctives afin d’empêcher une menace de traverser les domaines.

Explorez Cisco XDR >

Soyez prêt à affronter le pire

La réaction idéale en matière de cybersécurité commence avant qu’urgence survienne. La formation des employés sur les bonnes pratiques de la cybersécurité devrait être donnée régulièrement dans toutes les organisations. Garder prête la sécurité de vos TO signifie également de tester votre défense, de créer des guides et de procéder à des simulations d’exercice sur maquette.

Explorez les services de gestion des incidents Cisco Talos >